[로이슈 편도욱 기자] 안랩이 최근 이력서와 입사지원서, 포트폴리오 등 채용과 관련한 문서파일로 위장한 랜섬웨어를 다수 발견해 사용자의 주의를 당부했다.

이번에 발견된 랜섬웨어는 ‘이력서_200824(경력사항도 같이 기재하였으니 확인부탁드릴께요 열심히 하겠습니다 감사합니다)’, ‘입사지원서_20200907(경력사항도같이기재되어있습니다 참고바랍니다 열심히하겠습니다)’ 등 제목을 사용해 채용 지원 문서로 위장했다(보충자료 참고).

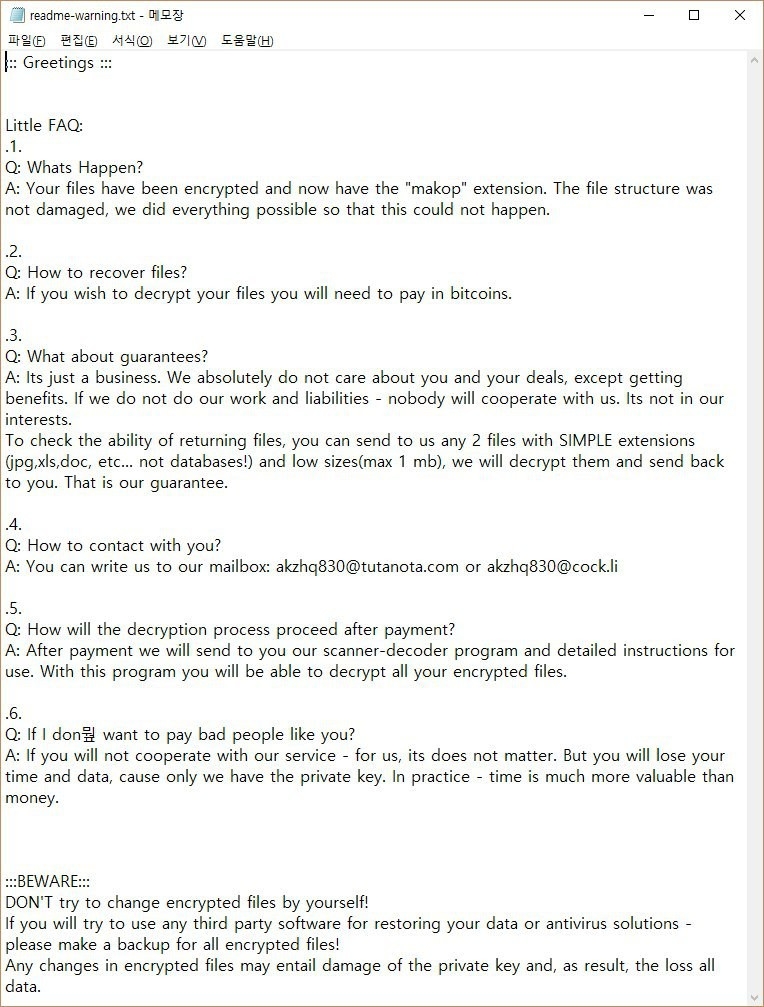

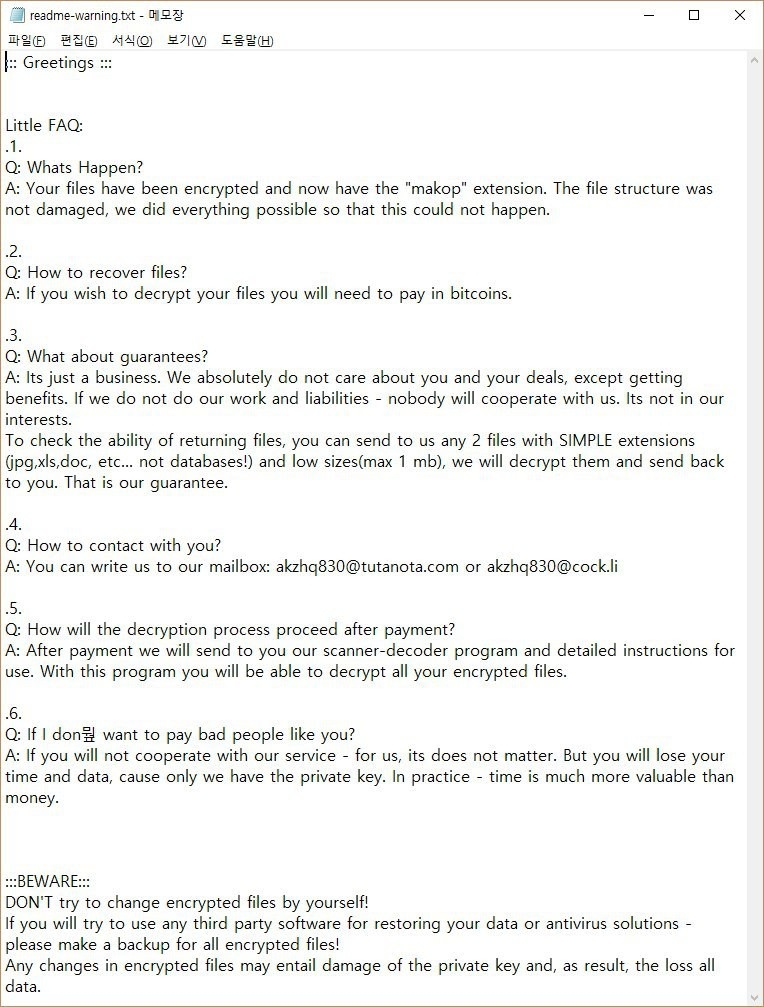

또, 한글 및 PDF 등 정상 문서파일의 아이콘을 사용했지만 실제로는 악성코드를 포함한 실행파일(.exe)이다. 사용자가 악성 실행파일을 문서파일로 착각해 실행하면 즉시 랜섬웨어 감염이 시작된다. 랜섬웨어 감염 이후에는 복호화를 위해선 비용을 지불하라는 내용의 랜섬노트가 생성된다.

현재 안랩 V3는 해당 악성코드를 진단 및 차단하고 있다.

안랩 분석팀 양하영 팀장은 “이번 채용 파일 위장 랜섬웨어는 취업시즌을 맞아 기업이나 기관 사용자를 노렸을 가능성이 높다”며 “사소한 부주의가 조직 전체의 큰 피해를 불러일으킬 수 있는 만큼 1)파일의 실제 확장명을 반드시 확인하고 2)출처가 불분명한 메일의 첨부파일 및 URL은 실행하지 말아야 한다”고 말했다.

편도욱 로이슈 기자 toy1000@hanmail.net

안랩, 채용 관련 문서 위장 랜섬웨어 유포 주의 당부

기사입력:2020-09-16 09:26:05

<저작권자 © 로이슈, 무단 전재 및 재배포 금지>

로이슈가 제공하는 콘텐츠에 대해 독자는 친근하게 접근할 권리와 정정ㆍ반론ㆍ추후 보도를 청구 할 권리가 있습니다.

메일:law@lawissue.co.kr / 전화번호:02-6925-0217

메일:law@lawissue.co.kr / 전화번호:02-6925-0217

주요뉴스

핫포커스

투데이 이슈

투데이 판결 〉

베스트클릭 〉

주식시황 〉

| 항목 | 현재가 | 전일대비 |

|---|---|---|

| 코스피 | 4,904.66 | ▲63.92 |

| 코스닥 | 968.36 | ▲13.77 |

| 코스피200 | 713.96 | ▲9.32 |

가상화폐 시세 〉

| 암호화폐 | 현재가 | 기준대비 |

|---|---|---|

| 비트코인 | 138,016,000 | ▼11,000 |

| 비트코인캐시 | 873,500 | ▼1,500 |

| 이더리움 | 4,778,000 | ▲6,000 |

| 이더리움클래식 | 17,720 | ▲10 |

| 리플 | 2,926 | ▼5 |

| 퀀텀 | 2,012 | ▼11 |

| 암호화폐 | 현재가 | 기준대비 |

|---|---|---|

| 비트코인 | 138,080,000 | ▼41,000 |

| 이더리움 | 4,779,000 | ▲10,000 |

| 이더리움클래식 | 17,730 | ▲20 |

| 메탈 | 561 | ▼2 |

| 리스크 | 275 | 0 |

| 리플 | 2,926 | ▼7 |

| 에이다 | 545 | ▼6 |

| 스팀 | 99 | ▼0 |

| 암호화폐 | 현재가 | 기준대비 |

|---|---|---|

| 비트코인 | 138,050,000 | ▲40,000 |

| 비트코인캐시 | 873,500 | ▼1,500 |

| 이더리움 | 4,778,000 | ▲7,000 |

| 이더리움클래식 | 17,710 | ▲20 |

| 리플 | 2,926 | ▼8 |

| 퀀텀 | 2,021 | ▲1 |

| 이오타 | 128 | 0 |