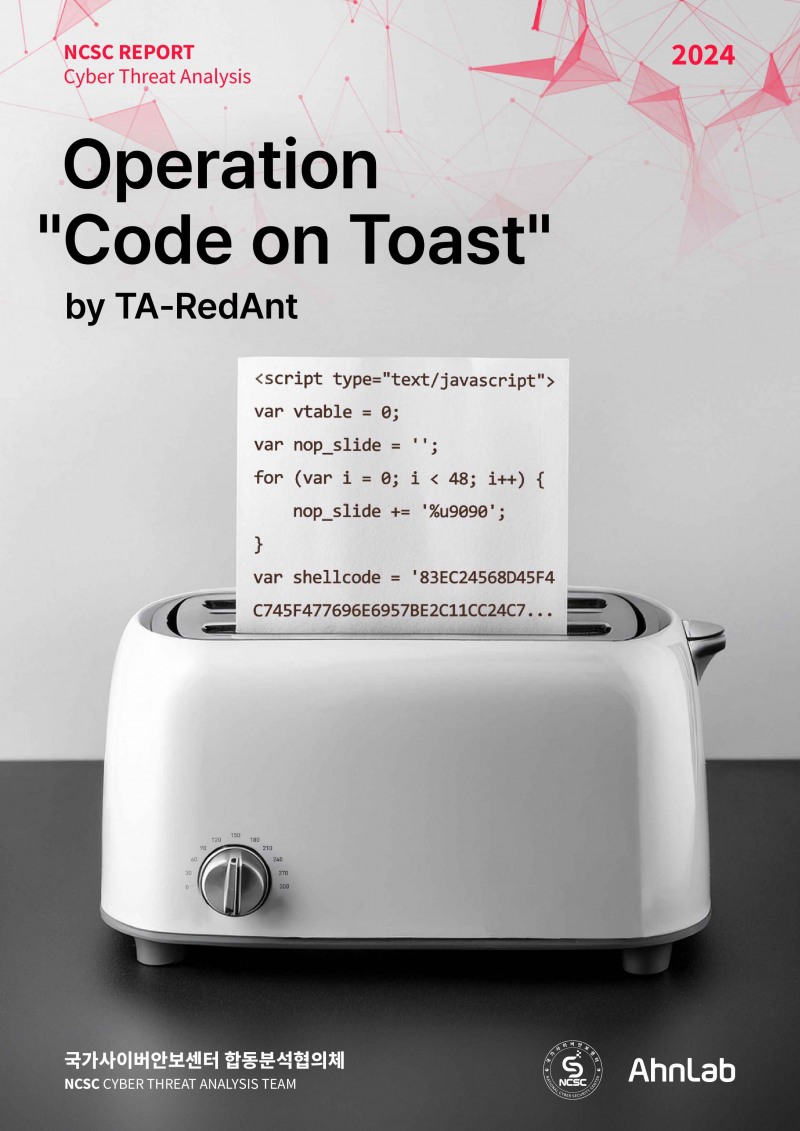

[로이슈 편도욱 기자] 안랩 ASEC(AhnLab SEcurity intelligence Center) 분석팀과 국가사이버안보센터 합동분석협의체가 마이크로소프트의 인터넷 익스플로러(Internet Explorer, 이하 ‘IE’) 브라우저의 새로운 제로데이를 발견하고, 해당 제로데이를 악용한 공격을 상세 분석한 합동 분석 보고서를 발표했다.

안랩 관계자는 "‘Operation Code on Toast by Ta-RedAnt(TA-RedAnt 공격그룹의 팝업광고를 악용한 악성코드 유포)’라는 제목의 이번 보고서에는 지난 5월 안랩과 NCSC가 ‘TA-RedAnt(별칭: RedEyes, ScarCruft, Group123, APT37 등으로 알려진 북한의 해킹조직)’ 공격그룹의 대규모 사이버 공격에 대응하며 발견한 IE 브라우저 내 신규 제로데이 공격과 이를 이용한 공격에 대한 상세 분석 내용이 담겨 있다"라고 전했다.

안랩과 NCSC가 발견한 이번 IE취약점 활용 공격은 최근 다양한 무료 소프트웨어에서 함께 설치되는 특정 ‘토스트(Toast)’ 광고 실행 프로그램을 악용한 것이 특징이다. 토스트(Toast)란 PC화면 하단(주로 우측 하단)에서 솟아오르는 형태로 나타나는 팝업 알림이다.

이번 사례에서 공격자는 특정 토스트 광고 프로그램이 광고 콘텐츠를 다운로드 할 때 지원이 종료된 취약한 인터넷 익스플로러 모듈을 사용한다는 점을 노렸다. 공격자는 먼저 토스트 광고 프로그램이 광고 콘텐츠를 다운(제공)받는 특정 국내 광고 대행사의 서버를 공격해 권한을 획득했다. 이후 해당 서버의 광고 콘텐츠 관련 스크립트에 취약점 코드를 삽입했다. 이 취약점은 토스트 광고 프로그램이 서버에서 콘텐츠를 다운로드 후 렌더링하는 과정에서 발현된다.

이번 취약점은 인터넷 익스플로러의 자바스크립트 엔진(jscript9.dll)이 데이터 타입을 잘못 해석해 오류(Type Confusion)를 발생시키도록 유도하는 것이다. 공격자는 이 점을 악용해 토스트 광고 프로그램이 설치된 PC에 악성코드 감염을 유도했다. 감염 이후에는 원격 명령 등 다양한 악성행위를 수행할 수 있다.

편도욱 로이슈 기자 toy1000@hanmail.net

안랩-국가사이버안보센터(NCSC), IE 신규 취약점 활용 공격 보고서 발표

기사입력:2024-10-16 15:54:23

<저작권자 © 로이슈, 무단 전재 및 재배포 금지>

로이슈가 제공하는 콘텐츠에 대해 독자는 친근하게 접근할 권리와 정정ㆍ반론ㆍ추후 보도를 청구 할 권리가 있습니다.

메일:law@lawissue.co.kr / 전화번호:02-6925-0217

메일:law@lawissue.co.kr / 전화번호:02-6925-0217

주요뉴스

핫포커스

투데이 이슈

투데이 판결 〉

베스트클릭 〉

주식시황 〉

| 항목 | 현재가 | 전일대비 |

|---|---|---|

| 코스피 | 5,052.46 | ▼224.84 |

| 코스닥 | 1,052.39 | ▼54.66 |

| 코스피200 | 744.57 | ▼35.75 |

가상화폐 시세 〉

| 암호화폐 | 현재가 | 기준대비 |

|---|---|---|

| 비트코인 | 101,046,000 | ▼909,000 |

| 비트코인캐시 | 709,500 | ▼5,500 |

| 이더리움 | 3,079,000 | ▼34,000 |

| 이더리움클래식 | 12,230 | ▼140 |

| 리플 | 1,998 | ▼8 |

| 퀀텀 | 1,227 | ▲11 |

| 암호화폐 | 현재가 | 기준대비 |

|---|---|---|

| 비트코인 | 101,043,000 | ▼942,000 |

| 이더리움 | 3,080,000 | ▼34,000 |

| 이더리움클래식 | 12,250 | ▼100 |

| 메탈 | 405 | ▼6 |

| 리스크 | 181 | ▼2 |

| 리플 | 1,996 | ▼10 |

| 에이다 | 367 | ▼3 |

| 스팀 | 87 | ▼1 |

| 암호화폐 | 현재가 | 기준대비 |

|---|---|---|

| 비트코인 | 100,920,000 | ▼1,060,000 |

| 비트코인캐시 | 711,000 | ▼4,500 |

| 이더리움 | 3,077,000 | ▼38,000 |

| 이더리움클래식 | 12,250 | ▼100 |

| 리플 | 1,994 | ▼12 |

| 퀀텀 | 1,236 | ▲15 |

| 이오타 | 83 | ▼0 |